プロフィール

ミアミン

ホワイトハッカーを夢みて、セキュリティアカデミーでお勉強中のミーアキャット。心配性でやさしい性格で、「みんな無事ミア?」「危険はないミア?」が口癖。ちょっとしたことですぐに「キャッ!」と動揺しがち。

グェン トゥアン フン

アプリケーション開発、ゲームエンジニア、ブリッジエンジニア、セキュリティエンジニアなど、幅広い経験をした後、2023年にユービーセキュアへ入社。2児の父。

スマートフォンアプリのセキュリティ強化について学ぼう

フンさんこんにちは!今日のテーマは「スマートフォンアプリのセキュリティ強化」ですね。5つの方法ということは、脆弱性診断だけでは足りないミア?

フンさん

そうですね。アプリの普及に伴い、セキュリティの脅威も増加しています。脆弱性診断を受けることはもちろんですが、脆弱性が見つかったら、それをフォローする対策を取らなければなりません。そもそも脆弱性を抱えないための、いわゆる予防策も押さえておきたいですね。

セキュリティに限らず、つい「○○だけやれば大丈夫!」みたいな話に頼りたくなりますが、そんな虫のいいものはないミア……。

フンさん

それがわかっているだけでも大したものです(笑)。ではさっそく、アプリのセキュリティを強化するための5つの重要な方法について詳しく説明していきましょう。

1. ユーザー認証と認可

フンさん

さて、1つ目は「ユーザー認証と認可」です。具体的なところを見ていきましょう。

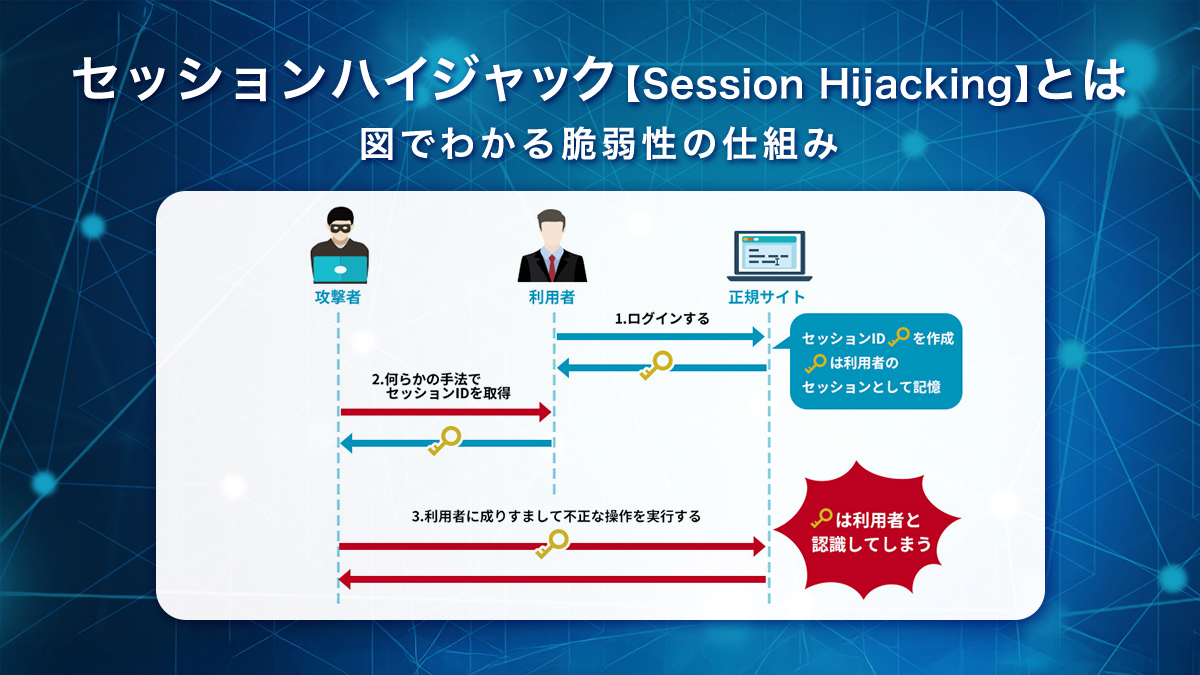

強力な認証メカニズムの導入

ユーザー認証は、アプリのセキュリティを確保するための第一歩です。強力な認証メカニズムが導入されていない場合、ユーザーはさまざまなセキュリティリスクにさらされます。例えば、パスワードリスト攻撃、ブルートフォース攻撃(総当たり攻撃)、フィッシング、セッションハイジャックといった手法で、アカウントが簡単に乗っ取られる可能性があります。さらに、パスワードの漏えいやセッションリプレイ攻撃による被害も考えられます。これらの攻撃によって、個人情報の流出や不正取引が行われるリスクが高まります。

簡単に乗っ取られては困るミア!でも、総当たりされたり、隙をつかれたりしたら防ぎきれないかも……。

フンさん

そうなんです。だからこそリスクへの対策として、強力な認証メカニズムを導入し、不正アクセスを防ぐことが重要です。例えば、二要素認証(2FA)やトークンベースの認証を使用することが推奨されます。これにより、ユーザーがログインする際に追加の確認ステップが必要となり、セキュリティが大幅に向上します。

うっ、二要素認証ってちょっと面倒だけど、セキュリティ強化のためと思えばミア……。

フンさん

アクセス制御とユーザー権限の管理

適切なアクセス制御とユーザー権限の管理が導入されていない場合、権限のないユーザーが機密情報や重要なシステムリソースにアクセスできる可能性が高まります。例えば、水平権限の昇格(一般ユーザーが他の一般ユーザーのデータにアクセスする)や垂直権限の昇格(一般ユーザーが管理者権限を得る)といった攻撃が可能になります。

これにより、ユーザーが自分の権限を越えて機能やデータにアクセスすることで、機密情報が流出し、システム全体の安全性が損なわれる危険性があります。こうしたリスクを軽減するためには、以下のアクセス制御と権限管理の対策が推奨されます。

- 最小権限の原則(Least Privilege)

各ユーザーには、その業務を遂行するために必要最低限の権限のみを付与します。これにより、誤ったアクセスや操作を防ぐことができます。 - ロールベースアクセス制御(RBAC)

ユーザーの役割に応じて、アクセスできる機能やデータを制限します。管理者、一般ユーザー、ゲストなど、各ロールに適切な権限を設定します。 - 定期的な権限の見直し

ユーザー権限は定期的に確認し、不要なアクセス権を削除したり、業務内容に応じて適切に更新したりすることが重要です。 - 監査ログの導入

すべてのアクセスや権限変更を記録し、万が一不正が発生した場合に追跡できるようにします。これにより、不審な動きを早期に検知できます。

これらの対策により、アプリは強固なアクセス制御を実現し、ユーザー権限が適切に管理されることで、セキュリティ上のリスクが大幅に減少します。

なるほど。重要な部分を誰でも触れる状態にしておいたり、決まりごとの見直しを怠ったり、客観的な記録を残さないのはよくないということミア。

2. データの暗号化

フンさん

2つ目は「データの暗号化」です。暗号化されたファイルのやりとりなどは、どなたも経験があるのではないでしょうか?

データの保存時の暗号化

アプリのデータを端末に保存する際は適切に暗号化処理を施すことを推奨します。データを暗号化していない場合、万が一不正アクセスを受けた際に、攻撃者によってデータが容易に取得され、悪用されるリスクがあります。例えば、パスワードや個人情報、クレジットカード情報などの機密データが漏えいし、経済的被害やプライバシー侵害につながる恐れがあります。そのため、アプリ内で扱うデータは、保存時に暗号化する必要があります。

これにより、データが不正に取得された場合でも、その内容が解読されるリスクを低減できます。データを暗号化する際はAES(Advanced Encryption Standard)などの強力な暗号化アルゴリズムを使用することが一般的です。

うむうむ、暗号化ファイルにもちゃんと意味があるミア。解読されにくい暗号にしておくことも重要ですね。

フンさん

そう!そしてデータの保存だけではなく、通信の暗号化も意識しておきましょう。

安全な通信プロトコルの使用

通信時には、HTTPSやFTPSなどの安全な通信プロトコルを使用することが重要です。これにより、データがネットワーク上で盗聴されるリスクを防げます。SSL/TLS証明書を導入し、通信の暗号化を徹底することを推奨します。

3. 設計段階でのセキュリティ対策

フンさん

3つ目は「設計段階でのセキュリティ対策」です。アプリは、設計段階からセキュリティを考慮することが重要なのです。

セキュリティを考慮した設計

製品の企画や設計のフェーズからセキュリティ対策を組み込むことで、サイバーセキュリティを確保しておく「セキュリティバイデザイン」のアプローチを採用することをおすすめします。

こうして開発プロセス全体にセキュリティ対策を組み込むことで、リスクを最小限に抑えられます。

たしかに、セキュリティに限らず「後付けするよりも、最初から組み込んでおく方がよい」ということはよくあるミア!

フンさん

そうですね。もっと細かいところでは、コーディングの方針をきちんと定めておくことがあります。

安全なコーディングプラクティスの採用

アプリ開発者は、安全なコーディングプラクティスを採用し、セキュリティリスクを低減するためのベストプラクティスを遵守する必要があります。例えば、入力値検証やエラーハンドリングの強化、コードレビューの実施などが挙げられます。また、アプリのリリース時には、難読化などの手法を用いてソースコードが簡単に解読されないように保護することも重要です。

4. アップデートとパッチ管理

フンさん

4つ目は「アップデートとパッチ管理」です。アプリをリリースした後も、油断は禁物ということですね。

セキュリティパッチの適用

アプリのセキュリティを維持するためには、最新のセキュリティパッチを適用することが重要です。開発者は、アプリで使用しているリソースにセキュリティホール(セキュリティ上の弱点)が発見された場合に迅速にパッチをリリースし、ユーザーに適用を促す必要があります。

パッチをまめにリリースしてくれる開発元は信頼できるとも考えられるミア!

フンさん

定期的なアップデートの実施

アプリの機能やセキュリティを向上させるために、定期的なアップデートを実施することも重要です。新しい脅威に対応するためのセキュリティ強化や、ユーザーエクスペリエンスの向上を図るための機能追加を行うことで、アプリの信頼性を高められます。

アップデートというとつい新しい仕様や機能追加にばかり目がいってしまうけど、セキュリティ強化もとても重要ミア!

5. 定期的なセキュリティ診断と評価

フンさん

最後は「定期的なセキュリティ診断と評価」です。このアカデミーで繰り返しお伝えしてきたことですね。

自社でのセキュリティ診断の実施

アプリ開発者は自らセキュリティ診断ツールを使用して、アプリのコードや設定をチェックすることができます。このアプローチにより、開発段階でのセキュリティリスクを早期に発見し、対策を講じることができます。

具体的には、コードレビューや設定の確認を通じて脆弱性を特定し、改善策を実施することが含まれます。検出された脆弱性の評価は、OWASP(Open Web Application Security Project)などのガイドラインに基づいて行うことが推奨されます。

しかし、実際のところ、自社でのセキュリティ診断には限界があります。特に、専門的な知識や最新の脅威に関する情報を持つ人材が不足している場合、十分な評価が難しいことがあります。

あまり知識がないと、開発もセキュリティもみんな一緒くたにしてしまって、アプリ開発者ならセキュリティにも詳しいと思い込みがちミア。でも実際のところ「餅は餅屋」!

フンさん

そうなんです。そこで、セキュリティの専門家である診断ベンダーに任せることをおすすめします。

診断ベンダーによるセキュリティ診断の実施

診断ベンダーは専門知識を持ったセキュリティの専門家で構成されており、最新の攻撃手法や脆弱性に関する情報を常に更新しています。さらに、診断ベンダーは自社では見落としがちな脆弱性を包括的に評価し、実際の攻撃者の視点からシミュレーションを行うことで、リアルな脅威に対するセキュリティリスクを評価できます。

いや~、5つもあるなんて……と思っていたけど、どれも大事なセキュリティ強化の方法だったミア。

フンさん

そうでしょう!そしてセキュリティは一度設定すれば終わりではなく、継続的に見直しと改善を行うことが重要です。セキュアなアプリを提供することで、ユーザーのデータを守り、安心して利用してもらえる環境を整えられます。

「セキュリティの道は1日にしてならず」、ミア★今日はいろいろ教えてくれてありがとミア!