プロフィール

ミアミン

ホワイトハッカーを夢みて、セキュリティアカデミーでお勉強中のミーアキャット。心配性でやさしい性格で、「みんな無事ミア?」「危険はないミア?」が口癖。ちょっとしたことですぐに「キャッ!」と動揺しがち。

中村

Webアプリケーション診断を担当するコンサルタント。最近の趣味は登山です。

ECサイトを巡るセキュリティ被害の現状

中村さんこんにちは!今日のテーマは「ECサイトのセキュリティ」ですね。僕が住んでる砂漠でも、インターネットでいつでも好きなものを買うことができるミア。オンラインショッピングはとても便利だけど、安全性はどうなっているミア?

中村さん

実は昨今、ECサイト経由でのクレジットカード情報の不正利用が多発しています。被害額も上昇しているんですよ。

キャッ!実際の被害額はどれくらいミア……?

中村さん

このグラフは2023年の情報ですが、2020年以降、被害額が急増していることがわかりますよね。クレジットカード情報の不正利用による被害額は、2023年に過去最高を記録しています。

出典:一般社団法人 日本クレジット協会「クレジットカード不正利用被害の発生状況」

出典:一般社団法人 日本クレジット協会「クレジットカード不正利用被害の発生状況」

こんなに被害に遭っているなんて……。あぁ、家族や友だちが被害に遭わないか心配ミア。

中村さん

数字を見ると不安になりますよね。実際、ECサイトへのサイバー攻撃から、クレジットカード情報を盗み取られるケースも多いですね。こうした被害はオンラインショッピングをする人だけでなく、ECサイトを運営する企業の信用にも関わります。

たしかに。万が一自分のクレジットカードの情報が漏れたとわかったら、同じECサイトを使い続けるはどうしても抵抗があるミア……。もう信用できないかも。

中村さん

そこで、ECサイトのセキュリティを向上していくために誕生したのが「ECサイト構築・運用セキュリティガイドライン」です。

ガイドラインって、何のこと?

中村さん

企業がECサイトを構築・運用するときに必要となるセキュリティ対策がまとまった、ルールブックのことです。独立行政法人情報処理推進機構(IPA)と経済産業省が連携して作られたもので、企業に対して「セキュリティ対策の強化をしましょう」と呼びかけているんです。

なるほど。ちゃんとしたルールが決まっているなら、ECサイトを使う側も安心ミア!

中村さん

また、一般社団法人日本クレジット協会は、ECサイトを運営する企業に対して、2025年4月以降に脆弱性対策などのセキュリティ対策を義務化するという方針を発表しました。

ECサイトへの主な攻撃手法―その1.フィッシング攻撃

ガイドラインができてセキュリティ対策が義務化されているとはいえ、ECサイト経由でのサイバー攻撃の被害は増えているミア。実際には、どんな方法でクレジットカードの情報が盗まれているの?

中村さん

いい質問ですね!では、代表的な攻撃手法とその原因をいくつかご紹介しましょう。1つ目はフィッシング攻撃です。

フィッシング……?魚でも釣るミアか?

中村さん

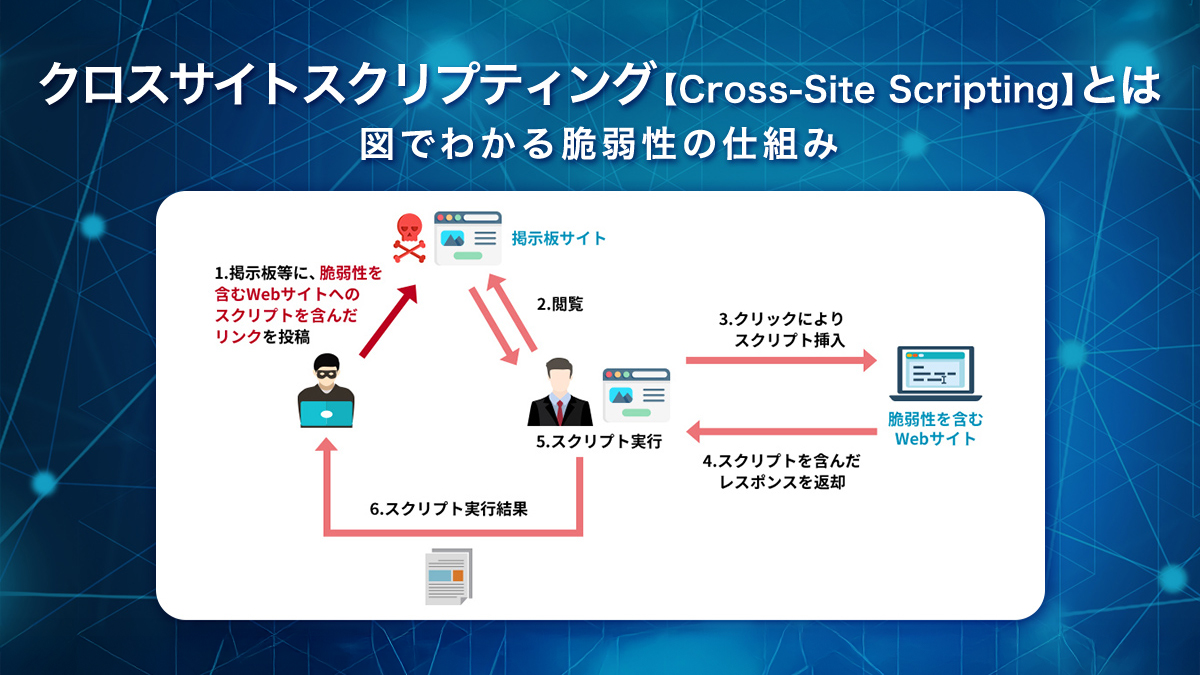

Webサイトにクロスサイトスクリプティングの脆弱性が存在する場合、Webサイトを改ざんされたり、ユーザーをフィッシングサイトへ誘導されたりする可能性があります。

言葉が難しいミア……。クロスサイトスクリプティングってなんのことミア?

中村さん

クロスサイトスクリプティングの脆弱性とは、簡単に言えば、外部から悪意のあるスクリプトを仕込まれてしまう隙(すき)がある状態のことです。このスクリプトが入り込んでしまうと、ユーザーのブラウザ上で、本来実行されるはずのない処理が動いてしまう恐れがあります。

なるほど。もしそれをされると、どうなるミア……?

中村さん

顧客の個人情報やクレジットカード情報が盗まれる危険性があります。

キャッ!

中村さん

その他にも、外部から指定された任意のURLをベースにリダイレクトが含まれている場合も、フィッシング攻撃につながる可能性があります。

恐ろしいミア……。何か解決策はあるミア?

中村さん

次の3つの対策を徹底することで、フィッシング攻撃のリスクを大幅に減らすことができます。

- 入力値のサニタイズとエスケープ処理をする

入力されたデータがHTMLやJavaScriptコードとして解釈されないようにすること - URLリダイレクト先の固定化

- セキュリティ診断を定期的に実施する

なるほど……、これは必ずやった方がいいミアね!

ECサイトへの主な攻撃手法―その2.Webスキミング攻撃

中村さん

2つ目の攻撃方法はWebスキミング攻撃です。

スキミングって聞いたことがあるミア。たしか、情報が勝手に取られてしまうということ?

中村さん

そうですね。Webスキミング攻撃は、Webサイトに不正なコードを挿入して、利用者がそのサイトに自分の情報を入れて実行した際に、入力した個人情報やクレジットカード情報が外部にも流れてしまうというものです。例えば、クロスサイトスクリプティングのような脆弱性を利用したものであったり、管理者アカウントを乗っ取ったりするなど、さまざまな手口があります。

Webスキミング攻撃の対処法もあるミア?

中村さん

もちろん。対策としては3つあります。

- Webサイトの定期的な脆弱性診断

Content-Security-Policyヘッダ(CSP)を適切に設定するのも効果的。CSPを使えば、意図しないドメインからのスクリプト読み込みや、インラインスクリプトの実行を防ぐことができます。またサードバーディスクリプトの監視や、スクリプトを読み込む場所にintegrity属性を利用することで、ファイルのハッシュ値が検証可能になります。 - 管理者アカウントおよび管理者画面の体制強化

管理者アカウントへの強固なパスワード設定や多要素認証の導入によって、不正ログインを防ぐことができます。また管理者画面を外部に公開しないのであれば、アクセス元を制限するシステムを入れておくのもおすすめです。 - セキュリティパッチの適用

ソフトウェアやプラグインに最新のセキュリティパッチを適用し、ソフトウェアなどに内在する既知の脆弱性を修正します。さらに、危険度の高いゼロデイ脆弱性が発見されてセキュリティパッチが緊急リリースされることもあるため、脆弱性管理システムなどを導入し、セキュアなソフトウェアバージョンを維持することも有効です。

ECサイトへの主な攻撃手法―その3.SaaS型ECサイトの設定ミスを狙った攻撃

中村さん

最後にお伝えする攻撃手法は、SaaS型ECサイトの設定ミスを狙った攻撃です。例えば、暗号化通信を強制していないと、通信中のデータが盗聴されるリスクもあります。

リスクが大きすぎるミア……。対策はどうすればいいミア?

中村さん

3つあります。

- 管理者画面へアクセスを許可するIPアドレスへの制限、権限設定の見直し

アクセス元に制限をかけることで他からの侵入を防ぐことができます。また、システム管理者や利用者には、必要最低限の権限のみを付与することで、誤操作や不正利用を防ぐことにつながります。 - HTTPS通信の強制

暗号化通信ができるため、通信中のデータの盗聴・改ざんリスクを回避できます。 - セキュリティアップデートやパッチの適用

設定ミスや、新たに発見された脆弱性によるリスクの軽減につながります。

対策方法はそれぞれ似ているところもあるけど、しっかり覚える必要があるミア。

ECサイトの運営には顧客情報を守る責任がある

ここまで話を聞いてみると、ECサイトの運営をするのも大変そうミア。

中村さん

そうですね。ですが、ECサイトの運営会社にとって顧客情報と信用を守る対策は必須です。定期的な脆弱性診断の実施や設定の見直しといったセキュリティ対策の強化を通じて、安心・安全なECサイトの運営が求められています。

セキュリティがしっかりしているところなら、購入者側も安心してECサイトで買い物ができるミア。今日はいろいろ教えてくれてありがとミア!